|

在過去的二十年裏��,零信任網絡安全模型已逐漸受到關注。零信任是一種網絡安全模型���,基於訪問主體身份�����、網絡環境��、終(zhong)端(duan)狀(zhuang)態(tai)等(deng)盡(jin)可(ke)能(neng)多(duo)的(de)信(xin)任(ren)要(yao)素(su)對(dui)所(suo)有(you)用(yong)戶(hu)進(jin)行(xing)持(chi)續(xu)驗(yan)證(zheng)和(he)動(dong)態(tai)授(shou)權(quan)。零(ling)信(xin)任(ren)旨(zhi)在(zai)確(que)保(bao)任(ren)何(he)特(te)定(ding)用(yong)戶(hu)都(dou)有(you)正(zheng)當(dang)理(li)由(you)做(zuo)他(ta)們(men)正(zheng)在(zai)做(zuo)的(de)事(shi)情(qing)。

為什麼零信任比以往任何時候都更加重要����?

傳統的基於邊界的網絡安全模型在某種程度上假設�����、或默認了內網的人和設備是值得信任的���,因此����,企業的關鍵係統和數據會很容易受到惡意攻擊。另外�����,關鍵基礎設施部門提供水資源��、電(dian)力(li)和(he)交(jiao)通(tong)等(deng)基(ji)本(ben)城(cheng)市(shi)服(fu)務(wu)�,零(ling)信(xin)任(ren)基(ji)礎(chu)設(she)施(shi)訪(fang)問(wen)服(fu)務(wu)對(dui)於(yu)關(guan)鍵(jian)基(ji)礎(chu)設(she)施(shi)部(bu)門(men)尤(you)為(wei)重(zhong)要(yao)。如(ru)果(guo)遭(zao)到(dao)黑(hei)客(ke)攻(gong)擊(ji)�,可(ke)能(neng)會(hui)導(dao)致(zhi)運(yun)營(ying)中(zhong)斷(duan)�,市(shi)民(min)沒(mei)有(you)食(shi)物(wu)和(he)水(shui)�����,或(huo)者(zhe)出(chu)現(xian)更(geng)糟(zao)糕(gao)的(de)情(qing)況(kuang)�����,就(jiu)是(shi)造(zao)成(cheng)人(ren)身(shen)傷(shang)害(hai)。隨(sui)著(zhe)所(suo)有(you)領(ling)域(yu)都(dou)廣(guang)泛(fan)采(cai)用(yong)數(shu)字(zi)化(hua)運(yun)作(zuo)和(he)遠(yuan)程(cheng)訪(fang)問(wen)����,通(tong)過(guo)“一次驗證+靜態授權”的方式評估風險�,隻關注邊界防護的安全方案已經過時了。

在數字化時代�����,為什麼必須采用零信任���?

許多企業在不同的地理位置存儲數據和係統�����,並定期遠程訪問其異地設備和係統����,互連程度越來越高。雖然 XIoT 的興起為所有領域帶來了發展利好�,但如果管理不當����,可能會成為黑客的攻擊目標。2013 年�����,Target 因內部特權和遠程連接未得到妥善管理和保護���,受到了黑客攻擊。黑客利用第三方 HVAC 供應商的外部遠程訪問權限�����,對目標數據進行了訪問和竊取。最終�����,4,000 萬張信用卡和借記卡信息被泄露��,Target 支付了史上最高的1,850 萬美元和解金。再舉一個事例��,Claroty 全球業務發展主管 Mor Bikovsky 近期分享了一個主流消費品牌的軼事�����,該品牌的旗艦生產基地遭遇安全漏洞�,其中涉及 WannaCry 勒索軟件。該自動售貨機未與其他網絡正確隔離��,黑客通過一個易受攻擊的休息室自動售貨機獲得網絡訪問權限。Claroty 得知後迅速采取行動�����,在客戶零停機的情況下隔離了受影響的資產����,避免了損失。所以��,實施多因素身份驗證��、網絡分段和最低權限訪問策略對企業保護網絡安全格外重要。 另外��,Cynerio 在其 2022 年nian醫yi療liao保bao健jian物wu聯lian網wang設she備bei安an全quan狀zhuang況kuang報bao告gao中zhong發fa現xian��,盡jin管guan醫yi療liao保bao健jian網wang絡luo安an全quan方fang麵mian的de投tou資zi有you所suo增zeng加jia�,但dan與yu醫yi療liao保bao健jian環huan境jing中zhong的de物wu聯lian網wang和he相xiang關guan設she備bei的de安an全quan威wei脅xie仍reng未wei得de到dao充chong分fen解jie決jue。數shu據ju顯xian示shi����,醫yi院yuan中zhong 53% 的聯網醫療設備和其他物聯網設備存在已知的嚴重漏洞。如果受到攻擊�,這些漏洞可能會影響服務可用性�����、數據機密性和患者生命安全。

黑客的攻擊手段不斷推陳出新����,能夠通過完全不相關的媒介訪問關鍵係統��,例如�����,信用卡數據庫��、HVAC係統�、自動售貨機�����、靜脈注射泵等。通常���,這些設備不在安全團隊的權限範圍內���,也不會受到弱密碼或默認憑據的監察。雖然零信任的采用最初主要與 IT 資產有關�,但由於運營技術 (OT)�、醫療設備和其他網絡化物理係統的數字化落地����,零信任成為保護擴展物聯網 (XIoT) 的de最zui佳jia基ji本ben實shi踐jian。如ru果guo沒mei有you適shi當dang的de零ling信xin任ren實shi施shi���,網wang絡luo攻gong擊ji將jiang如ru野ye火huo一yi般ban在zai網wang絡luo中zhong蔓man延yan�����,後hou果guo將jiang不bu堪kan設she想xiang。這zhe就jiu是shi為wei什shen麼me在zai數shu字zi化hua時shi代dai�,必bi須xu采cai用yong零ling信xin任ren的de原yuan因yin。

Claroty 如何通過 SRA 實現零信任采用���?

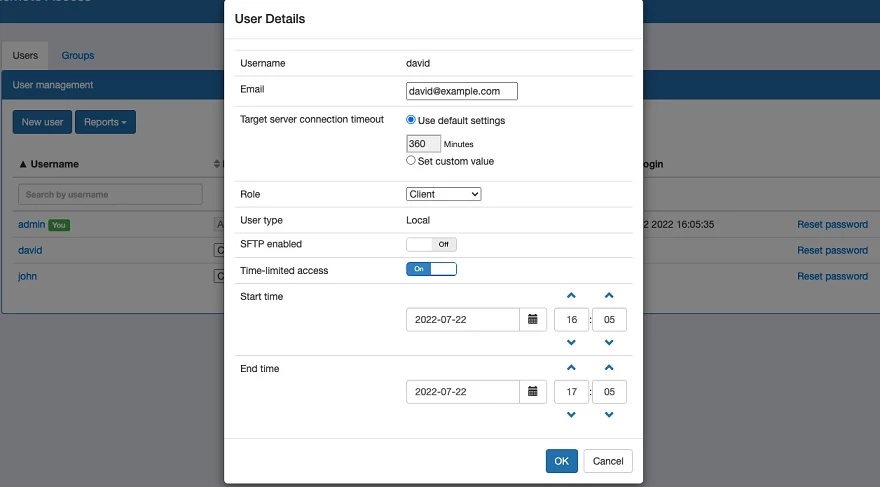

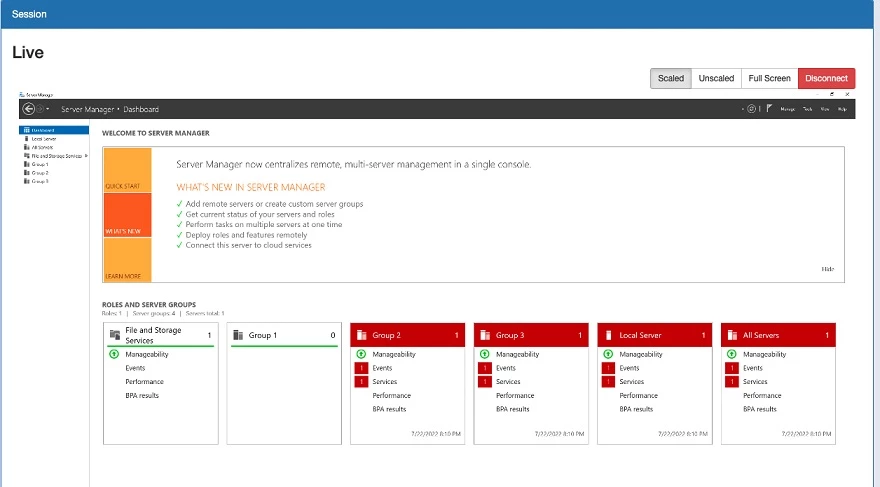

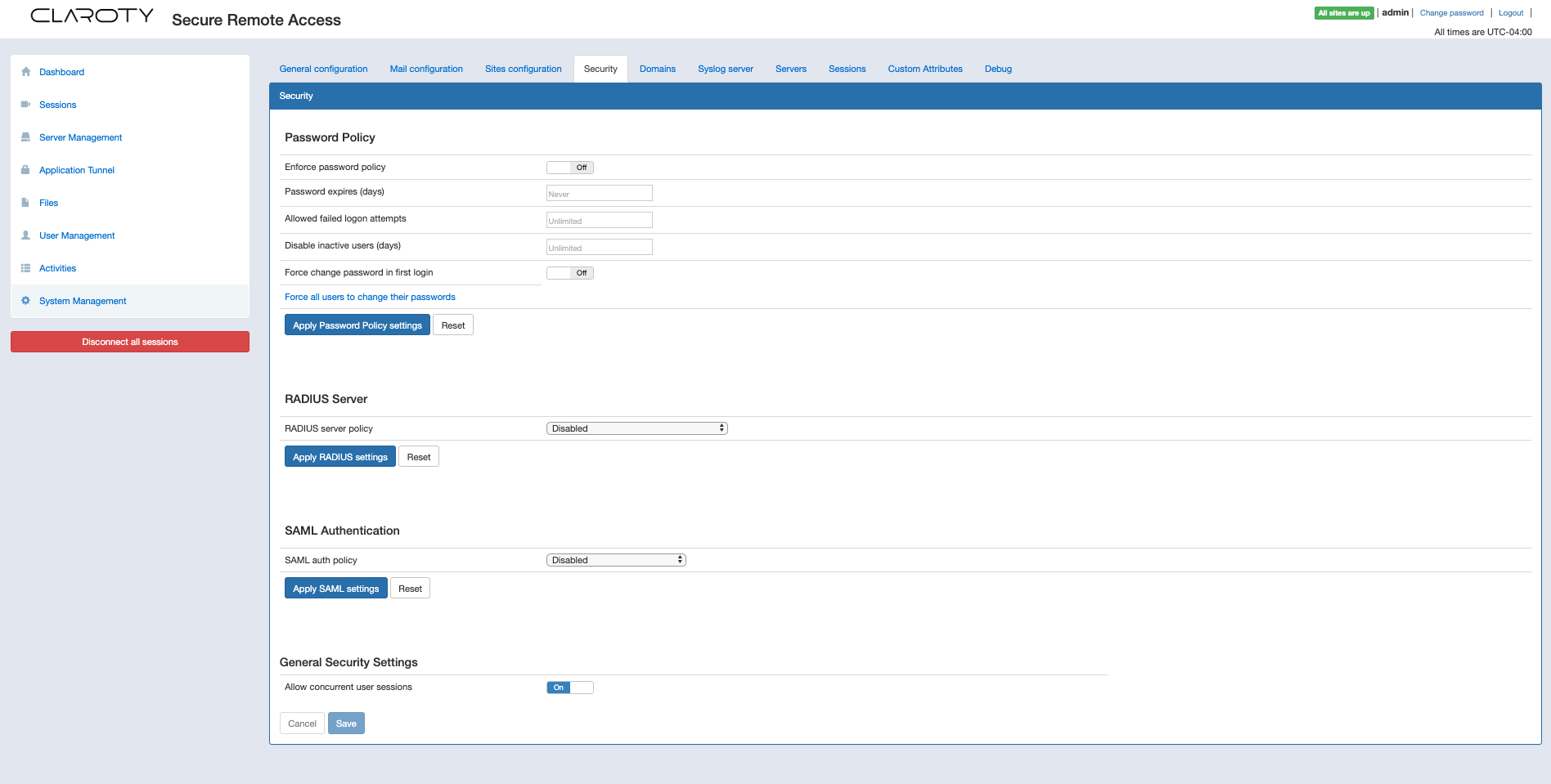

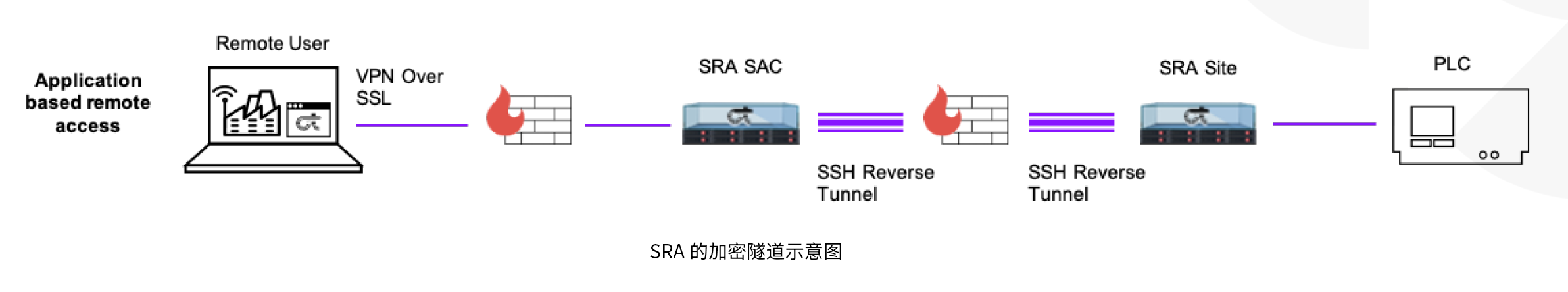

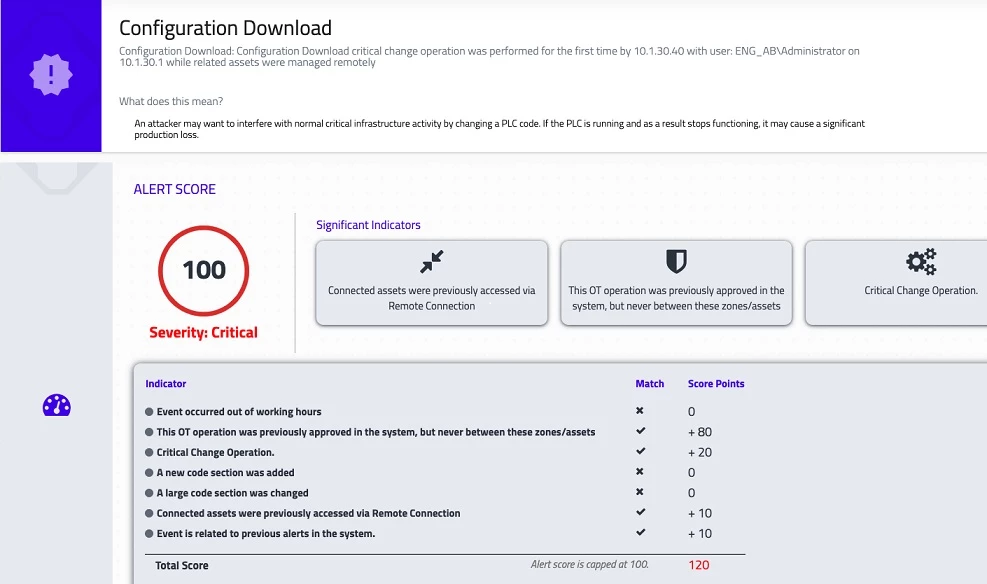

Claroty 的安全遠程訪問 (SRA) 提供了實施零信任訪問控製和最小特權原則所需的功能。企業在使用 SRA 的過程中����,能夠識別其連接的設備��,實施精細訪問控製���,並對網絡中不可信的通信和行為發出警報。Claroty SRA 通過多種方式幫助和支持企業分布式工作環境中的零信任原則���,包括但不限於:

Claroty 靈活的網絡安全解決方案更適合對應數字化轉型帶來的威脅。企業可以通過 Claroty SRA 的零信任實施�,建立一個有效的架構來降低風險��,並保護其關鍵資產的安全。另外��,也可以通過識別環境中的所有資產�����、持續監察和分析網絡流量�、以及快速修複漏洞�,確保擁有執行零信任原則和建立強大安全架構所需的工具。Cyberworld 科明大同是 Claroty 的中國區總代理商���,可確保工業���、大型企業�、商業樓宇���、醫療保健機構和其他關鍵領域的 CPS 安全。

|